Урядовою командою реагування на комп'ютерні надзвичайні події України CERT-UA протягом листопада-грудня 2024 року досліджено низку кібератак, здійснених угрупуванням UAC-0099 у відношенні ряду державних організацій, зокрема, лісництв, установ судово-медичної експертизи, заводів та інших.

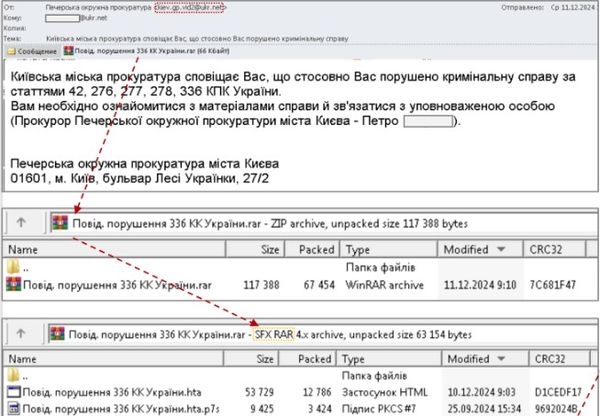

Для доставки засобів реалізації кіберзагроз традиційно використовуються електронні листи із вкладеннями у вигляді подвійних архівів з LNK або HTA файлами. При цьому, деякі архіви можуть містити експлойт для відомої вразливості WinRAR CVE-2023-38831.

У випадку успішної компрометації, на ЕОМ здійснюється запуск програми LONEPAGE, що реалізує функціонал виконання команд. Разом з тим, слід відмітити зміни в тактиках, техніках і процедурах: якщо раніше LONEPAGE був представлений у вигляді VBS-файлу, що знаходився в одному з каталогів комп'ютера, то в грудні описаний вище функціонал реалізується двома файлами: зашифрованим (3DES) файлом та .NET програмою, призначенням якої є розшифровка файлу та запуск отриманого PowerShell-коду в пам'яті.

Очевидно, що активність UAC-0099 здійснюється з метою шпигунства, а перелік об'єктів заінтересованості, як і засоби реалізації зловмисного задуму, змінюються. При цьому, з метою приховування та забезпечення відмовостійкості інфраструктури, зловмисники продовжують використовувати Cloudflare.

Зауважимо, що керівники організацій, які не забезпечили впровадження організаційно-технічних спроможностей для кіберзахисту, навіть попри численні рекомендації та наявність матеріалів, безпосередньо сприяють створенню умов для порушення конфіденційності державних інформаційних ресурсів.

Більше технічної інформації в публікації CERT-UA