CERT-UA получена информация о фишинговом сайте, который имитирует сайт Президента Украины (https://www.president.gov.ua/)

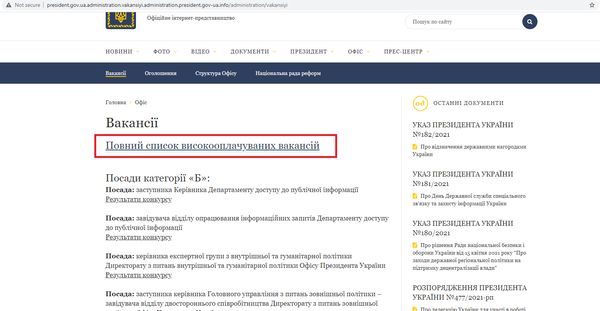

Фишинговый сайт:

hХХp: //president.gov.ua.administration.vakansiyi.administration.president.gov-ua [.] info /

Указанный фишинговый сайт используется для проведения кибератак и распространение вредоносных программ.

В фишинговом письме жертве предлагается ознакомиться со списком вакантных должностей и загрузить "Полный список высокооплачиваемых должностей" по ссылке.

По ссылке загружается файл 756285df0c8b81cf14ad3463a57d33ed.xll, который на самом деле является Windows 32-bit DLL file, после запуска которого на компьютере жертвы создаются вредоносные процессы и загружается по ссылке hХХp: // 1833 [.] Site / 0707a.exe (45.146.165.91 ) и запускается еще один вирусный .ехе файл - "0707a.exe"

Указанный файл запускается в системе, собирает информацию о конфигурации системы, такую как конфигурацию сетевой карты, хостнейм и серийный номер жесткого диска.

Собирает информацию, принадлежащую пользователю, с оконечного устройства, включая все файлы с расширениями * .doc, * .pdf, * .ppt, * .dot, * .xl, * .csv, * .rtf, * .dot, * .mdb, * .accdb, * .pot, * .pps, * .ppa, * .7z, * .tar, * .rar, * .zip. Направляет их в командно-контрольного сервера 45.146.165.91:8080, на котором создается директория соответствующая хостнейму устройства.

Если вы получали письма с указанным фишинговым ссылке и особенно открывали указанный файл нужно немедленно проверить факт наличия указанных в индикаторах компрометации файлов на компьютере и удалить их.

Просим, в случае выявления указанных писем, СРОЧНО сообщать CERT-UA на почту

Отделам администрирования и информационной безопасности нужно немедленно принять меры по выявлению соединений с сети организации к указанным в индикаторах компрометации IP-адресов и доменов с целью определения возможных фактов заражения.

Интернет-операторам рекомендуем заблокировать доступ к IP-адресов и доменов указанных в индикаторах компрометации.